LH.pl · Dział pomocy

Od 10 kwietnia otrzymujemy informacje od naszych klientów, że ich witryny zostały przekierowane na niebezpieczne strony WWW w tym serwisy phishingowe.

Wykonaliśmy skan zgłaszanych nam stron WWW pod kątem posiadanych wtyczek oraz motywów i wspólnym mianownikiem okazała się być wtyczka Yuzo Related Posts. Za jej pomocą właściciel witryny mógł zachęcić swoich odwiedzających do przejścia do innych treści na stronie, np. powiązanych postów.

Nie jest to pierwsza tego typu sytuacja. W ostatnim czasie pisaliśmy już o podatności we wtyczce Duplicator oraz groźnej luce bezpieczeństwa w dodatku WP GDPR Compliance.

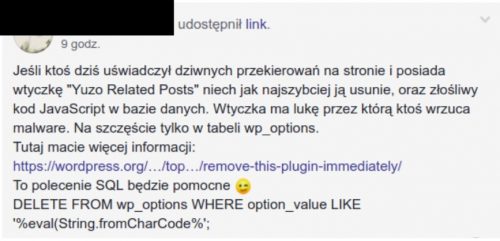

Zgłoszenia pisane przez innych użytkowników WordPressa potwierdziły nasze przypuszczenia:

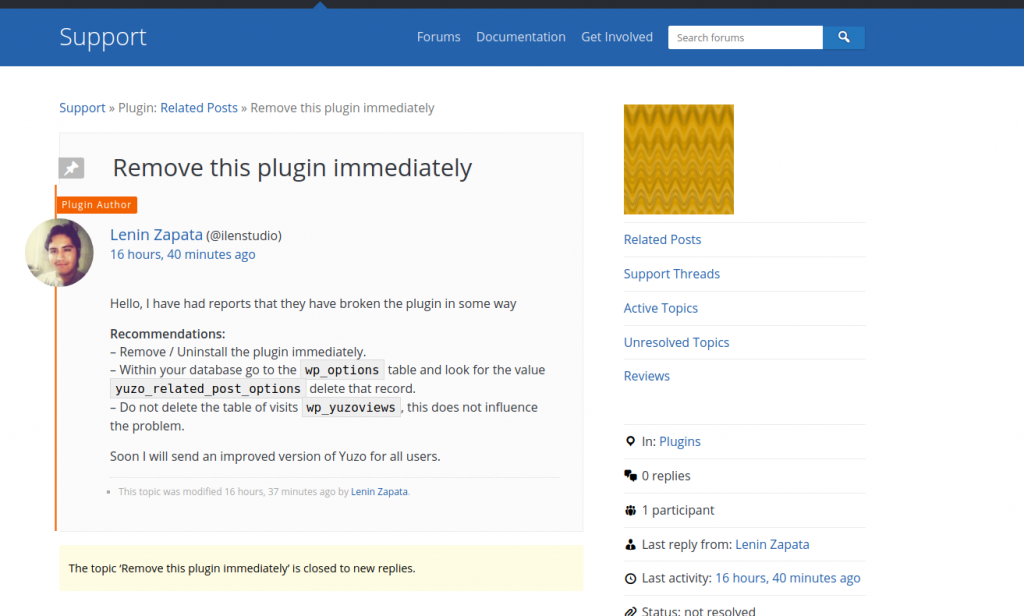

Głos w sprawie luki we wtyczce Yuzo Related Posts zabrał też twórca dodatku:

W tym momencie wtyczka nie jest już dostępna w repozytorium WordPressa, a jej twórca pracuje nad aktualizacją dodatku.

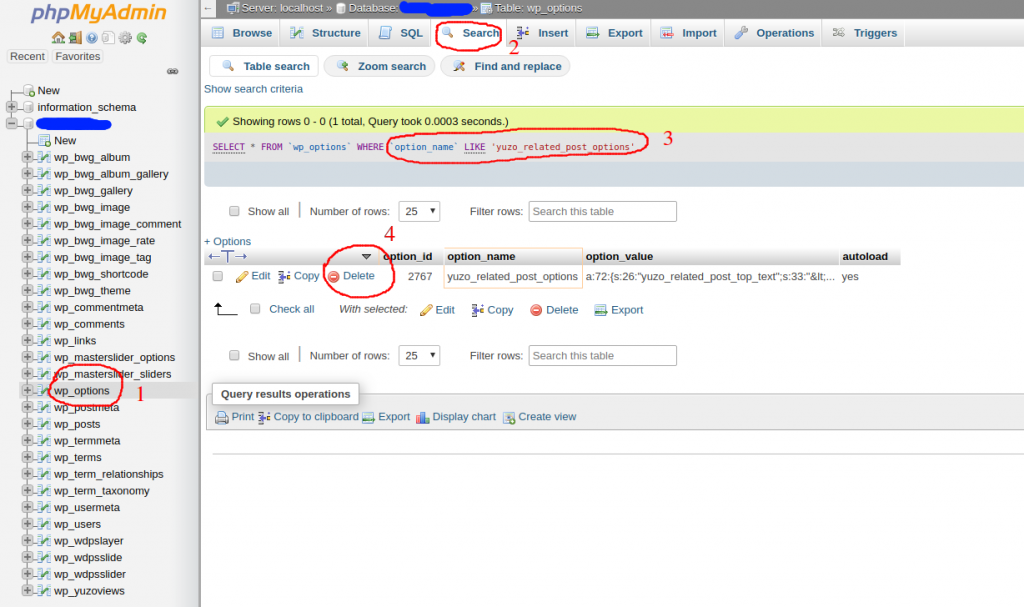

Przede wszystkim usuń wtyczkę ze swojego WordPressa. Po usunięciu zaloguj się do bazy danych swojej strony WWW i odszukaj tabeli wp_options i wartości yuzo_related_post_options. Usuń ten wiersz z bazy danych.

Na obrazie poniżej pokazujmy Ci jak to wykonać krok po kroku.

Jeżeli nie pamiętasz danych logowania do bazy danych swojego WordPressa, zaloguj się na serwer FTP i przejdź do katalogu z plikami strony. Następnie odszukaj plik wp-config.php i odszukaj fragmentu opisanego poniżej.

// ** MySQL settings - You can get this info from your web host ** //

/** The name of the database for WordPress */

define( 'DB_NAME', 'database_name_here' );

/** MySQL database username */

define( 'DB_USER', 'username_here' );

/** MySQL database password */

define( 'DB_PASSWORD', 'password_here' );

/** MySQL hostname */

define( 'DB_HOST', 'localhost' );Wyrażenia znajdujące się w miejscu „username_here” oraz „password_here” to dane logowania do Twojej bazy. Adres do logowania znajdziesz natomiast w panelu zarządzania hostingiem. Szukaj go w zakładce MySQL albo BAZY DANYCH.

Wszyscy klienci LH.pl, którzy posiadają WordPressa z wtyczką Yuzo Related Posts zostali mailowo poinformowani o koniecznych do podjęcia krokach.